Erschließen Sie Ihr Verdienstpotenzial Der Beginn des Blockchain-basierten Einkommens_2

Die digitale Welt war schon immer ein Ort der Kreativität und Vernetzung. Seit den Anfängen des Internets teilen Menschen ihre Gedanken, Talente und Ideen, bilden Gemeinschaften und fördern Innovationen. Doch die Monetarisierung dieser digitalen Projekte ist größtenteils an traditionelle Kontrollmechanismen gebunden. Man denke an Content-Ersteller, die auf Werbeeinnahmen angewiesen sind, App-Entwickler, die mit App-Store-Provisionen zu kämpfen haben, oder Künstler, die ihre Werke über Galerien verkaufen. Diese Modelle haben zwar ihren Zweck erfüllt, bringen aber oft erhebliche Abschläge, eingeschränkte Eigentumsrechte und mangelnde Kontrolle für die Urheber mit sich.

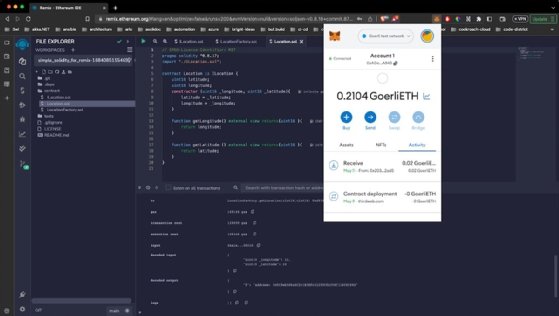

Hier kommt die Blockchain-Technologie ins Spiel: ein verteiltes, unveränderliches Register, das die Regeln des Wertetauschs grundlegend verändert. Im Kern ermöglicht die Blockchain sichere, transparente Peer-to-Peer-Transaktionen ohne zentrale Instanzen. Diese Dezentralisierung ist der Schlüssel zu einem neuen Einkommensmodell: Blockchain-basiertes Einkommen. Es geht nicht nur darum, mehr zu verdienen, sondern anders zu verdienen – mit mehr Autonomie, direkter Belohnung und einem bisher unvorstellbaren Potenzial für Eigentum.

Einer der greifbarsten Auswirkungen der Blockchain auf das Einkommen sind Kryptowährungen. Abgesehen von ihrem spekulativen Reiz stellen viele Kryptowährungen funktionale Werteinheiten innerhalb bestimmter Ökosysteme dar. Wer zu einer dezentralen Anwendung (dApp) beiträgt, sich an einer dezentralen autonomen Organisation (DAO) beteiligt oder Liquidität für eine dezentrale Börse (DEX) bereitstellt, kann oft mit dem plattformeigenen Token belohnt werden. Dieser Token kann dann einen realen Wert besitzen und an Börsen gegen Fiatwährungen oder andere digitale Vermögenswerte gehandelt werden. Diese aktive Beteiligung führt direkt zu einem greifbaren finanziellen Gewinn und umgeht dabei häufig traditionelle Gehaltsabrechnungssysteme und die Infrastruktur des Bankwesens.

Betrachten wir die boomende Kreativwirtschaft – ein Bereich, der geradezu prädestiniert für Blockchain-Innovationen ist. Künstler, Schriftsteller, Musiker und andere Content-Ersteller kämpfen seit Jahren mit Plattformen, die einen erheblichen Teil ihrer Einnahmen einbehalten und nur eingeschränkte Rechteverwaltung bieten. Blockchain-basierte Lösungen ermöglichen es Kreativen nun, ihre Werke als Non-Fungible Tokens (NFTs) zu tokenisieren. Ein NFT ist im Wesentlichen ein einzigartiges digitales Eigentumszertifikat, das auf einer Blockchain gespeichert wird und einen bestimmten Vermögenswert repräsentiert – sei es ein digitales Kunstwerk, eine Musikkomposition oder sogar ein Tweet. Wenn ein Kreativer ein NFT verkauft, erhält er die vollständige Zahlung direkt. Darüber hinaus können Smart Contracts in NFTs programmiert werden, die dem ursprünglichen Urheber bei jedem Weiterverkauf des NFTs automatisch eine Lizenzgebühr auszahlen. Dies schafft einen nachhaltigen, langfristigen Einkommensstrom, der die Anreize des Kreativen mit dem anhaltenden Erfolg seiner Arbeit in Einklang bringt. Stellen Sie sich einen Musiker vor, der digitale Alben in limitierter Auflage als NFTs verkauft, oder einen Schriftsteller, der exklusive Kapitel seines Buches anbietet. Die Eigentumsverhältnisse sind nachweisbar, die Transaktionen transparent, und der Urheber behält ein berechtigtes Interesse am Sekundärmarkt.

Neben der direkten Produktion und dem Verkauf revolutioniert die Blockchain auch die Möglichkeiten für passives Einkommen. Staking, ein Prozess, bei dem man seine Kryptowährungsbestände sperrt, um den Betrieb eines Blockchain-Netzwerks zu unterstützen und dafür Belohnungen zu erhalten, ist ein Paradebeispiel. Dies ähnelt dem Verzinsen eines herkömmlichen Sparkontos, bietet aber oft potenziell höhere Renditen und eine stärkere Dezentralisierung. Proof-of-Stake (PoS)-Blockchains beispielsweise basieren auf Validatoren, die ihre Coins staken, um Transaktionen zu bestätigen und das Netzwerk zu sichern. Im Gegenzug erhalten sie neu geschaffene Coins oder Transaktionsgebühren. Für Kryptowährungsbesitzer bietet Staking eine Möglichkeit, ihre Vermögenswerte gewinnbringend einzusetzen, ohne aktiv handeln oder komplexe Finanzinstrumente verwalten zu müssen.

Eine weitere bedeutende Möglichkeit für passives Einkommen bietet der Bereich der dezentralen Finanzen (DeFi). DeFi zielt darauf ab, traditionelle Finanzdienstleistungen – Kreditvergabe, Kreditaufnahme, Handel und Versicherung – mithilfe der Blockchain-Technologie abzubilden. Plattformen, sogenannte Liquiditätspools, ermöglichen es Nutzern, ihre Krypto-Assets einzuzahlen, die dann von Händlern auf dezentralen Börsen genutzt werden. Im Gegenzug für die Bereitstellung dieser Liquidität erhalten die Nutzer einen Anteil der von der Plattform generierten Handelsgebühren. Sie werden so quasi zu einer dezentralen Bank und erzielen Renditen mit ihren ungenutzten Vermögenswerten. Obwohl Risiken wie der vorübergehende Verlust von Vermögenswerten in Liquiditätspools bestehen, ist das Potenzial für attraktive Renditen auf Vermögenswerte, die sonst ungenutzt blieben, für viele ein überzeugendes Angebot.

Die Auswirkungen von Blockchain-basierten Einkommensquellen reichen bis zum Eigentumsbegriff selbst. In der traditionellen digitalen Welt mietete man zwar den Zugang zu Diensten oder Plattformen, doch der wahre Besitz digitaler Vermögenswerte blieb bisher unerreichbar. Blockchain ändert dies nun durch NFTs und Tokenisierung. Man kann tatsächlich ein digitales Kunstwerk, ein virtuelles Grundstück in einem Metaverse oder sogar einen Anteil an einem dezentralen Projekt besitzen. Dieses Eigentum kann genutzt, gehandelt oder sogar zur Einkommensgenerierung eingesetzt werden und schafft so eine neue Klasse digitalen Vermögens.

Dieser Wandel ist besonders bedeutsam für Menschen in Regionen mit instabilen Finanzsystemen oder eingeschränktem Zugang zu traditionellen Bankdienstleistungen. Blockchain bietet einen Weg zu finanzieller Inklusion und ermöglicht es jedem mit Internetanschluss, an der globalen Wirtschaft teilzuhaben, digitale Vermögenswerte zu erwerben und Vermögen aufzubauen. Die Einstiegshürden sind oft niedriger, und die Kontrolle über die eigenen Finanzen ist deutlich größer. Das Potenzial von Blockchain-basierten Einkommensquellen liegt nicht nur in der Anhäufung von mehr Geld, sondern in der Demokratisierung des Zugangs zu finanziellen Möglichkeiten und der Förderung einer gerechteren und selbstbestimmteren digitalen Zukunft.

Der Weg zu Blockchain-basierten Einkommensquellen ist komplex und erfordert Lernprozesse. Die Aussicht auf digitale Vermögenswerte, die Teilnahme an dezentralen Wirtschaftssystemen und mehr finanzielle Unabhängigkeit ist zwar verlockend, doch das Verständnis der zugrundeliegenden Technologien und die Orientierung im dynamischen Umfeld sind entscheidend. Es bedarf der Bereitschaft, sich mit neuen Konzepten auseinanderzusetzen, sich schnell an Veränderungen anzupassen und die damit verbundenen Risiken zu managen.

Eine der bedeutendsten Neuerungen der Blockchain-Technologie ist das Konzept einer „digitalen Identität“, die mit Ihrer digitalen Geldbörse verknüpft ist. Anders als in traditionellen Systemen, in denen Ihre Identität oft mit staatlichen Dokumenten und Finanzinstituten verbunden ist, wird in der Blockchain-Welt Ihre Wallet-Adresse zu Ihrem primären Identifikationsmerkmal. Hier werden Ihre digitalen Vermögenswerte gespeichert, hier interagieren Sie mit dApps und hier werden Ihre Einnahmen ausgezahlt. Die sichere Verwaltung Ihrer Wallet – das Verständnis von privaten Schlüsseln, Seed-Phrasen und der Bedeutung der Multi-Faktor-Authentifizierung – ist von größter Wichtigkeit. Der Verlust des Zugriffs auf Ihre Wallet kann den Verlust all Ihrer angesammelten Blockchain-Einnahmen bedeuten. Diese Eigenverantwortung für die Verwahrung unterscheidet sich deutlich von den Verwahrungsdienstleistungen traditioneller Banken und legt größeren Wert auf die Sorgfalt der Nutzer.

Die Volatilität von Kryptowährungen ist ein weiterer Aspekt, der sorgfältige Beachtung erfordert. Zwar besteht das Potenzial für hohe Renditen, aber auch das Risiko erheblicher Verluste. Die Preise digitaler Vermögenswerte können aufgrund von Marktstimmung, regulatorischen Nachrichten, technologischen Entwicklungen und allgemeinen wirtschaftlichen Faktoren stark schwanken. Daher sind es unerlässlich, Blockchain-basierte Einkünfte langfristig zu betrachten, gründliche Recherchen durchzuführen (oft als „eigene Recherche“ oder DYOR bezeichnet) und nur so viel zu investieren, wie man sich leisten kann zu verlieren. Die Diversifizierung über verschiedene Arten digitaler Vermögenswerte und einkommensgenerierende Strategien kann ebenfalls dazu beitragen, dieses Risiko zu mindern.

Neben dem individuellen Verdienstpotenzial fördert die Blockchain auch neue Modelle der gemeinschaftlichen Einkommensgenerierung. Dezentrale Autonome Organisationen (DAOs) sind hierfür ein Paradebeispiel. DAOs sind im Wesentlichen internetbasierte Organisationen, die gemeinschaftlich von ihren Mitgliedern besessen und verwaltet werden. Mitglieder halten häufig Governance-Token, die ihnen Stimmrechte bei Vorschlägen und strategischen Entscheidungen einräumen. DAOs können für verschiedene Zwecke gegründet werden, beispielsweise für Investitionen in digitale Vermögenswerte, die Finanzierung öffentlicher Güter oder die Entwicklung dezentraler Anwendungen. Als Mitglied können Sie durch Beiträge zur DAO, wie Entwicklungsarbeit, Marketingaktivitäten, Community-Management oder Forschung, Einkommen erzielen. Dies ist eine Form verteilter Arbeit und Vergütung, bei der der vom Kollektiv generierte Wert gerechter unter den Mitwirkenden aufgeteilt wird. Stellen Sie sich eine DAO vor, die ein neues Open-Source-Softwareprojekt entwickelt: Entwickler, Designer und Community-Manager tragen alle dazu bei und werden mit den nativen Token der DAO belohnt, deren Wert mit dem Erfolg des Projekts steigen kann.

Der Aufstieg von Play-to-Earn-Spielen (P2E) ist ein weiterer faszinierender Bereich, in dem die Blockchain neue Einnahmequellen erschließt. Diese Spiele integrieren die Blockchain-Technologie und ermöglichen es Spielern, durch Spielen Kryptowährung oder NFTs zu verdienen. Diese In-Game-Assets können oft auf Sekundärmärkten gehandelt oder verkauft werden und stellen somit eine tragfähige Einnahmequelle für engagierte Spieler dar. Obwohl der P2E-Bereich noch in der Entwicklung ist und einige Spiele aufgrund nicht nachhaltiger Geschäftsmodelle Kritik einstecken mussten, ist das zugrunde liegende Prinzip, das Engagement der Spieler mit greifbarem Wert zu belohnen, ein eindrucksvoller Beweis für das Potenzial von Blockchain-basierten Einnahmen. Es verwandelt Gaming von einer reinen Freizeitbeschäftigung in eine potenzielle Verdienstmöglichkeit.

Das Konzept des „Verdienens durch aktives Handeln“ ist Kern vieler Blockchain-basierter Einkommensmodelle. Dies kann die Bereitstellung von Rechenleistung zur Sicherung eines Netzwerks umfassen (Mining in Proof-of-Work-Systemen, was aufgrund der Energiekosten für Einzelpersonen heutzutage jedoch weniger üblich ist), die Teilnahme an Bug-Bounty-Programmen für dezentrale Anwendungen (dApps) oder auch die datenschutzkonforme Bereitstellung von Daten. Mit zunehmender Reife der Blockchain-Technologie können wir erwarten, dass es noch mehr innovative Möglichkeiten für Einzelpersonen geben wird, ihre Fähigkeiten, ihre Zeit und sogar ihre ungenutzten Ressourcen zu nutzen, um Einkommen zu generieren.

Es ist jedoch wichtig, die anhaltende Entwicklung und die regulatorische Unsicherheit im Zusammenhang mit Blockchain und Kryptowährungen zu berücksichtigen. Regierungen weltweit ringen mit der Frage, wie diese neuen digitalen Vermögenswerte und Aktivitäten klassifiziert, reguliert und besteuert werden sollen. Dies kann zu unvorhersehbaren Änderungen führen, die den Wert Ihrer Anlagen oder die Zugänglichkeit bestimmter Plattformen beeinträchtigen können. Sich über die regulatorischen Rahmenbedingungen in Ihrem Land auf dem Laufenden zu halten, ist daher ein wesentlicher Bestandteil der Verwaltung von Blockchain-Einkommen.

Darüber hinaus kann die technische Einstiegshürde, obwohl sie sinkt, für manche immer noch eine Hürde darstellen. Das Verständnis von Konzepten wie Smart Contracts, Gasgebühren (den Transaktionskosten vieler Blockchains) und verschiedenen Blockchain-Protokollen erfordert Lernbereitschaft. Glücklicherweise entsteht ein umfangreiches und stetig wachsendes Ökosystem an Bildungsressourcen, Online-Communities und benutzerfreundlichen Oberflächen, das Neueinsteiger unterstützt.

Letztendlich stellt Blockchain-basiertes Einkommen einen grundlegenden Wandel in unserem Verständnis von Wertschöpfung und Austausch dar. Es bietet das Potenzial für mehr finanzielle Freiheit, direkte Belohnungen für Beiträge und innovative Wege zur Generierung von aktivem und passivem Einkommen. Mit der Weiterentwicklung und zunehmenden Verbreitung der Technologie werden sich die Möglichkeiten für Einzelpersonen, ihr Potenzial zu nutzen, zweifellos erweitern. Es ist ein zukunftsweisendes Feld, das Neugier, Anpassungsfähigkeit und einen zukunftsorientierten Ansatz für die Zukunft von Arbeit und Finanzen belohnt. Indem Sie die Prinzipien verstehen, ihr Potenzial ausschöpfen und die Herausforderungen mit Sorgfalt meistern, können Sie Ihr eigenes Blockchain-basiertes Verdienstpotenzial erschließen.

Biometrische Daten verstehen und schützen

Biometrische Daten sind mehr als nur ein Schlagwort; sie sind ein entscheidender Aspekt für den Schutz unseres zunehmend digitalisierten Lebens. Von den komplexen Mustern unserer Fingerabdrücke bis hin zu den einzigartigen Konturen unserer Iris und unseres Gesichts – biometrische Daten sind ein leistungsstarkes Werkzeug für Authentifizierung und Sicherheit. Sie stellen jedoch auch eine wahre Fundgrube persönlicher Informationen dar, die bei unsachgemäßer Handhabung zu gravierenden Datenschutzverletzungen führen kann.

Das Wesen biometrischer Daten

Biometrische Daten bezeichnen die messbaren biologischen und verhaltensbezogenen Merkmale, die eine Person einzigartig machen. Dazu gehören Fingerabdrücke, Iris-Muster, Gesichtszüge, Stimmerkennung und sogar DNA-Sequenzen. Im Gegensatz zu Passwörtern oder PINs, die vergessen oder gestohlen werden können, sind biometrische Daten untrennbar mit unserer Identität verbunden. Das macht sie zu einer äußerst zuverlässigen Authentifizierungsmethode, aber gleichzeitig zu sensiblen persönlichen Informationen, die höchsten Schutz erfordern.

Die Risiken biometrischer Daten

Biometrische Daten bieten zwar beispiellosen Komfort und Sicherheit, bergen aber auch spezifische Risiken. Anders als herkömmliche Passwörter lassen sich biometrische Daten nach einem Datenleck nicht mehr ändern. Einmal gestohlen, können sie zur Identitätsfälschung missbraucht werden, was zu unbefugtem Zugriff auf persönliche und finanzielle Konten, Identitätsdiebstahl und anderen kriminellen Handlungen führen kann. Daher ist es für jeden unerlässlich, biometrische Daten zu verstehen und zu schützen.

Umgang mit dem Datenschutz biometrischer Daten

1. Bilden Sie sich weiter.

Wissen ist der erste Schutz vor biometrischen Datenschutzbedrohungen. Wenn Sie verstehen, wie biometrische Systeme funktionieren und welche potenziellen Risiken damit verbunden sind, können Sie fundierte Entscheidungen darüber treffen, wann und wie Sie diese Technologien einsetzen.

2. Verwenden Sie aussagekräftige, einzigartige biometrische Daten.

Bei biometrischen Daten geht es darum, die stärksten und einzigartigsten Merkmale Ihrer Biologie für die Sicherheit zu nutzen. Beispielsweise bieten ein einzigartiges Fingerabdruckmuster oder eine ungewöhnliche Irisstruktur einen höheren Schutz als gängige Merkmale.

3. Vorsicht beim Teilen biometrischer Daten

Überlegen Sie es sich gut, bevor Sie Ihre biometrischen Daten weitergeben. Wägen Sie ab, ob der Dienst oder das Gerät, das Ihre biometrischen Daten anfordert, notwendig ist und welches Sicherheitsniveau es bietet. Wählen Sie nach Möglichkeit Geräte und Dienste mit robusten Sicherheitsvorkehrungen.

4. Halten Sie die Software auf dem neuesten Stand.

Cybersicherheitsbedrohungen entwickeln sich ständig weiter, und Ihre Abwehrmaßnahmen sollten es auch. Durch regelmäßige Software-Updates auf Ihren Geräten stellen Sie sicher, dass Sie über die neuesten Sicherheitspatches und Funktionen zum Schutz Ihrer biometrischen Daten verfügen.

5. Multi-Faktor-Authentifizierung (MFA) verwenden

Die Kombination biometrischer Authentifizierung mit anderen Identifikationsformen wie Passwörtern oder Sicherheitsfragen bietet eine zusätzliche Sicherheitsebene. Dadurch wird es für Unbefugte deutlich schwieriger, Zugriff zu erlangen, selbst wenn sie über Ihre biometrischen Daten verfügen.

6. Nehmen Sie Rücksicht auf die öffentliche Nutzung

Öffentliche Orte können ein Einfallstor für den Diebstahl biometrischer Daten sein. Vermeiden Sie die biometrische Authentifizierung im öffentlichen Raum, es sei denn, sie ist unbedingt erforderlich. Falls Sie sie nutzen müssen, vergewissern Sie sich, dass das Gerät oder der Dienst, der Ihre biometrischen Daten anfordert, sicher und vertrauenswürdig ist.

7. Datenschutzrichtlinien einsehen

Nehmen Sie sich die Zeit, die Datenschutzrichtlinien von Apps und Diensten zu prüfen, die Ihre biometrischen Daten benötigen. Achten Sie auf Details zur Speicherung, Verwendung und zum Schutz Ihrer Daten. Wenn die Datenschutzrichtlinie eines Dienstes unklar oder intransparent ist, sollten Sie die Nutzung überdenken.

8. Überwachen Sie Ihre Konten

Überprüfen Sie regelmäßig Ihre Finanz- und Privatkonten auf unautorisierte Aktivitäten. Eine frühzeitige Erkennung ermöglicht Ihnen, schnell Maßnahmen zu ergreifen und potenzielle Schäden durch einen biometrischen Datendiebstahl zu minimieren.

9. Wenn möglich, abmelden.

Manche Dienste bieten die Möglichkeit, der Erfassung biometrischer Daten zu widersprechen. Falls verfügbar und Ihnen Datenschutz wichtig ist, sollten Sie diese Option in Betracht ziehen.

10. Experten konsultieren

Bei kritischen Konten oder sensiblen Daten kann die Beratung durch Cybersicherheitsexperten individuelle Beratung und Lösungen bieten, die auf Ihre spezifischen Bedürfnisse zugeschnitten sind.

Fortgeschrittene biometrische Datenschutzstrategien

Mit dem technologischen Fortschritt entwickeln sich auch die Methoden zum Schutz unserer biometrischen Daten weiter. Hier finden Sie einen detaillierteren Einblick in fortgeschrittenere Strategien zum Schutz Ihrer einzigartigen Identität.

Erweiterte Sicherheitsmaßnahmen

1. Ende-zu-Ende-Verschlüsselung

Stellen Sie sicher, dass alle von Ihnen übermittelten biometrischen Daten vom Verlassen Ihres Geräts bis zur Speicherung verschlüsselt werden. Die Ende-zu-Ende-Verschlüsselung gewährleistet, dass nur die kommunizierenden Geräte die Daten lesen können und bietet somit einen hohen Schutz vor unbefugtem Zugriff.

2. Sichere Datenspeicherung

Biometrische Daten sollten in sicheren, geschützten Umgebungen gespeichert werden. Dienste sollten fortschrittliche Verschlüsselungstechniken einsetzen, um gespeicherte biometrische Daten vor unbefugtem Zugriff zu schützen. Wählen Sie stets Dienste, die branchenübliche Verschlüsselungsprotokolle verwenden.

3. Sichere biometrische Sensoren

Die Hardware zur Erfassung biometrischer Daten spielt eine entscheidende Rolle für die Sicherheit. Biometrische Sensoren müssen manipulationssicher sein und unbefugte Zugriffsversuche erkennen können. Hochwertige Sensoren liefern zudem präzisere Messwerte und reduzieren so die Wahrscheinlichkeit von Fehlalarmen.

4. Anonymisierungstechniken

Die Anonymisierung biometrischer Daten bedeutet, diese so zu transformieren, dass sie nicht mehr mit einer Person in Verbindung gebracht werden können, aber weiterhin für Authentifizierungszwecke nutzbar sind. Dies kann eine zusätzliche Ebene des Datenschutzes bieten, insbesondere in Forschungs- oder Datenaustauschkontexten.

5. Kontinuierliche Authentifizierung

Die kontinuierliche Authentifizierung beschränkt sich nicht nur auf die einmalige Identitätsprüfung, sondern überwacht das Nutzerverhalten während der gesamten Sitzung. Dadurch können Anomalien erkannt werden, die auf einen potenziellen Sicherheitsverstoß hindeuten, und es können umgehend Maßnahmen zum Schutz des Kontos ergriffen werden.

6. Minimierung biometrischer Daten

Erfassen Sie nur die für die jeweilige Aufgabe notwendigen biometrischen Daten. Je weniger Daten Sie weitergeben, desto geringer ist das Risiko eines Datenlecks. Dieses Prinzip, die sogenannte Datenminimierung, ist ein Grundpfeiler des Datenschutzes durch Technikgestaltung.

7. Biometrische Sicherheitsprotokolle

Die Einhaltung etablierter biometrischer Sicherheitsprotokolle gewährleistet die sichere Verarbeitung und Speicherung Ihrer biometrischen Daten. Diese Protokolle umfassen häufig Richtlinien für die Datenverschlüsselung, die sichere Speicherung und die sichere Datenlöschung, sobald die Daten nicht mehr benötigt werden.

8. Vernichtung biometrischer Daten

Die Implementierung sicherer Datenvernichtungsprotokolle ist unerlässlich. Sobald biometrische Daten nicht mehr benötigt werden, müssen sie endgültig aus allen Speichersystemen gelöscht werden. Dies verhindert, dass sensible Informationen durch potenzielle zukünftige Sicherheitslücken offengelegt werden.

9. Biometrische Authentifizierungsalternativen

In manchen Fällen kann es ratsam sein, alternative Authentifizierungsmethoden zu verwenden, die nicht auf biometrischen Daten basieren. Optionen wie Sicherheitsschlüssel, Einmalpasswörter oder Hardware-Token bieten ein hohes Maß an Sicherheit ohne die Risiken, die mit biometrischen Daten verbunden sind.

10. Einhaltung gesetzlicher und regulatorischer Bestimmungen

Es ist unerlässlich, über die rechtlichen Rahmenbedingungen für biometrische Daten informiert zu sein. Verordnungen wie die Datenschutz-Grundverordnung (DSGVO) in Europa und der Biometric Information Privacy Act (BIPA) in Illinois legen strenge Richtlinien für die Erhebung, Speicherung und Nutzung biometrischer Daten fest. Die Einhaltung dieser Vorschriften schützt sowohl Ihre Privatsphäre als auch die Integrität der von Ihnen genutzten Dienste.

Zukunftssichere Gestaltung Ihrer biometrischen Privatsphäre

Der Bereich des biometrischen Datenschutzes entwickelt sich ständig weiter. Um potenziellen Bedrohungen einen Schritt voraus zu sein, ist es wichtig, einen proaktiven Ansatz für die Sicherheit Ihrer biometrischen Daten zu verfolgen.

1. Bleiben Sie informiert

Bleiben Sie über die neuesten Entwicklungen in der Biometrie und den Datenschutzbestimmungen informiert. Das Abonnieren von Newslettern zum Thema Cybersicherheit, das Verfolgen von Tech-Blogs und die Teilnahme an Foren können Ihnen wertvolle Einblicke und aktuelle Informationen liefern.

2. Anpassung an neue Technologien

Da ständig neue biometrische Technologien auf den Markt kommen, sollten Sie flexibel bleiben und Ihre Sicherheitsstrategien entsprechend anpassen. Ob neue Gesichtserkennungsverfahren oder Fortschritte in der Spracherkennung – deren Verständnis und Integration in Ihr Sicherheitskonzept können den Schutz deutlich verbessern.

3. Eine Kultur der Privatsphäre fördern.

Fördern Sie das Bewusstsein für Datenschutz in Ihrem Umfeld, am Arbeitsplatz oder in Ihrer Familie. Die Aufklärung anderer über die Bedeutung biometrischer Daten kann zu gemeinsamen Anstrengungen zum Schutz persönlicher Informationen führen.

4. Investieren Sie in Sicherheitstools

Erwägen Sie die Investition in fortschrittliche Sicherheitstools und -dienste mit verbessertem biometrischem Schutz. Dazu gehören beispielsweise moderne Antivirensoftware, sichere Cloud-Speicherlösungen und spezialisierte biometrische Sicherheits-Apps.

5. Regelmäßige Sicherheitsüberprüfungen

Führen Sie regelmäßig Sicherheitsaudits durch, um potenzielle Schwachstellen in Ihren Prozessen zur Verarbeitung biometrischer Daten zu identifizieren und zu beheben. Dieser proaktive Ansatz hilft Ihnen, potenziellen Bedrohungen einen Schritt voraus zu sein und einen robusten Datenschutz zu gewährleisten.

Indem Sie die Feinheiten des biometrischen Datenschutzes verstehen und diese Strategien umsetzen, können Sie sicherstellen, dass Ihre einzigartige Identität in der sich ständig weiterentwickelnden digitalen Welt geschützt bleibt. Denken Sie daran: Der Schlüssel zum biometrischen Datenschutz liegt in der Kombination aus Wissen, Vorsicht und fortschrittlichen Sicherheitsmaßnahmen. Bleiben Sie wachsam, informieren Sie sich und – am wichtigsten – schützen Sie sich.

DeSci Data Rewards Surge 2026 – Wegbereiter für die Zukunft der dezentralen Wissenschaft

Wie man durch das Kennzeichnen von Datensätzen für KI-gestütztes autonomes Fahren Token verdient – E