Die Zukunft sichern – Die Notwendigkeit von Sicherheitsaudits für DePIN-Hardware zur Verhinderung vo

Die Zukunft sichern: Die Notwendigkeit von Sicherheitsaudits für DePIN-Hardware zur Verhinderung von Hackerangriffen auf Netzwerkebene

In einer Zeit, in der Technologie immer stärker in unseren Alltag integriert ist, kann die Bedeutung robuster Sicherheitsmaßnahmen nicht hoch genug eingeschätzt werden. Dezentrale physische Infrastrukturnetzwerke (DePIN) bilden das Rückgrat der Infrastrukturen der nächsten Generation – von Energienetzen bis hin zur Internetanbindung – und erfordern daher ebenso robuste Sicherheitsprotokolle. Sicherheitsaudits für DePIN-Hardware sind nicht nur empfehlenswert, sondern unerlässlich, um Angriffe auf Netzwerkebene mit potenziell katastrophalen Folgen zu verhindern.

DePIN und seine Schwachstellen verstehen

DePINs basieren auf dezentralen Netzwerken physischer Geräte, um grundlegende Dienste bereitzustellen. Diese Geräte, von IoT-Sensoren bis hin zu Bergbauausrüstung, bilden ein komplexes Netzwerk miteinander verbundener Hardware. Obwohl diese Dezentralisierung Vorteile wie Ausfallsicherheit und weniger Single Points of Failure bietet, bringt sie auch spezifische Sicherheitsherausforderungen mit sich.

Eine der größten Schwachstellen von DePIN-Netzwerken ist die Anfälligkeit für Angriffe auf Netzwerkebene. Solche Angriffe können große Teile des Netzwerks gleichzeitig kompromittieren, indem sie Sicherheitslücken in der Hardware ausnutzen. Anders als bei herkömmlichen zentralisierten Systemen, bei denen ein Angriff oft nur einen einzigen Punkt betrifft, können sich Angriffe auf Netzwerkebene rasant ausbreiten und sind daher besonders gefährlich.

Die Rolle von Sicherheitsaudits

Sicherheitsaudits spielen eine entscheidende Rolle bei der Identifizierung und Behebung dieser Schwachstellen. Ein gründliches Sicherheitsaudit ist eine detaillierte Untersuchung der Hardware, Software und Netzwerkprotokolle der DePIN-Infrastruktur. Ziel ist es, alle Schwachstellen aufzudecken, die von Angreifern ausgenutzt werden könnten.

Audits umfassen typischerweise mehrere wichtige Schritte:

Bewertung der physischen Sicherheit: Dies umfasst die Prüfung des physischen Schutzes der Geräte. Sind sie ausreichend vor physischer Manipulation geschützt? Sind Maßnahmen vorhanden, um unbefugten Zugriff zu verhindern?

Überprüfung von Software und Firmware: Die auf der DePIN-Hardware laufende Software und Firmware müssen streng auf Sicherheitslücken getestet werden. Dies umfasst die Überprüfung auf bekannte Exploits, Hintertüren und andere Sicherheitsmängel.

Netzwerkprotokollanalyse: Die Protokolle, die zur Kommunikation zwischen Geräten und zur Netzwerkverwaltung verwendet werden, müssen genauestens geprüft werden. Dies umfasst die Untersuchung von Verschlüsselungsmethoden, Datenintegritätsprüfungen und Authentifizierungsprozessen.

Test auf Sicherheitslücken: Um die Widerstandsfähigkeit der Hardware und des Netzwerks zu testen, werden simulierte Angriffe durchgeführt. Dies hilft, potenzielle Angriffsvektoren zu identifizieren, die in realen Szenarien ausgenutzt werden könnten.

Konformitäts- und Standardprüfung: Es ist entscheidend sicherzustellen, dass die Hardware und die Netzwerkprotokolle den relevanten Sicherheitsstandards und -vorschriften entsprechen. Dies trägt dazu bei, Risiken im Zusammenhang mit Nichteinhaltung zu minimieren.

Strategien für effektive Sicherheitsaudits

Für die Durchführung effektiver Sicherheitsaudits ist ein mehrstufiger Ansatz unerlässlich. Hier sind einige Strategien, die Sie in Betracht ziehen sollten:

Gemeinsame Expertise: Binden Sie ein Team von Cybersicherheitsexperten ein, die sich sowohl auf Hardware- als auch auf Netzwerksicherheit spezialisiert haben. Die Kombination von Fachwissen aus verschiedenen Bereichen gewährleistet eine umfassende Prüfung.

Kontinuierliche Überwachung: Implementieren Sie Tools zur kontinuierlichen Überwachung, um Anomalien und potenzielle Sicherheitslücken in Echtzeit zu erkennen. Dieser proaktive Ansatz hilft, Schwachstellen schnell zu identifizieren und zu beheben.

Regelmäßige Updates: Halten Sie Ihre gesamte Hardware und Software mit den neuesten Sicherheitspatches und -updates auf dem aktuellen Stand. Regelmäßige Updates können bekannte Sicherheitslücken schließen, bevor sie ausgenutzt werden können.

Red-Team-Übungen: Führen Sie Red-Team-Übungen durch, bei denen ethische Hacker versuchen, in das System einzudringen. Diese Übungen liefern wertvolle Erkenntnisse über die Schwachstellen des Systems und helfen bei der Entwicklung robuster Verteidigungsstrategien.

Notfallplan: Entwickeln Sie einen detaillierten Notfallplan, der die im Falle einer Sicherheitsverletzung zu ergreifenden Maßnahmen beschreibt. Dies gewährleistet eine schnelle und effektive Reaktion zur Schadensminimierung.

Der menschliche Faktor

Technologie spielt zwar eine wichtige Rolle für die Sicherheit, doch der menschliche Faktor ist ebenso entscheidend. Schulungs- und Sensibilisierungsprogramme für das Personal, das mit dem Betrieb und der Wartung der DePIN-Hardware befasst ist, sind unerlässlich. Die Mitarbeiter sollten über die neuesten Sicherheitsbedrohungen und bewährte Vorgehensweisen aufgeklärt werden.

Darüber hinaus kann die Förderung einer Sicherheitskultur innerhalb der Organisation einen entscheidenden Unterschied machen. Wenn sich alle der Bedeutung von Sicherheit bewusst sind und wissen, wie sie dazu beitragen können, erhöht sich die allgemeine Widerstandsfähigkeit des Netzwerks.

Abschluss

Sicherheitsaudits für DePIN-Hardware sind im Kampf gegen Netzwerkangriffe unerlässlich. Durch das Verständnis der spezifischen Schwachstellen dezentraler Netzwerke und die Anwendung eines umfassenden, mehrschichtigen Sicherheitsansatzes können Organisationen ihre Infrastrukturen vor potenziellen Bedrohungen schützen. In einer zunehmend dezentralisierten Zukunft werden diese Praktiken entscheidend für eine sichere und widerstandsfähige digitale Welt sein.

Seien Sie gespannt auf den zweiten Teil, in dem wir uns eingehender mit fortgeschrittenen Sicherheitsmaßnahmen und zukünftigen Trends im Bereich der DePIN-Hardwaresicherheit befassen werden.

Erweiterte Sicherheitsmaßnahmen und zukünftige Trends bei der DePIN-Hardwaresicherheit

Im vorherigen Teil haben wir die entscheidende Rolle von Sicherheitsaudits beim Schutz dezentraler physischer Infrastrukturnetzwerke (DePIN) vor Netzwerkangriffen untersucht. Nun wollen wir uns eingehender mit fortgeschrittenen Sicherheitsmaßnahmen und zukünftigen Trends befassen, die die Hardware-Sicherheit von DePIN prägen.

Erweiterte Sicherheitsmaßnahmen

Quantenresistente Kryptographie: Mit den Fortschritten im Quantencomputing sind traditionelle kryptographische Verfahren zunehmend angreifbar. Quantenresistente Kryptographie ist darauf ausgelegt, der Rechenleistung von Quantencomputern standzuhalten. Der Einsatz dieser fortschrittlichen kryptographischen Verfahren gewährleistet, dass die in DePIN-Netzwerken übertragenen und gespeicherten Daten auch zukünftig vor Bedrohungen geschützt bleiben.

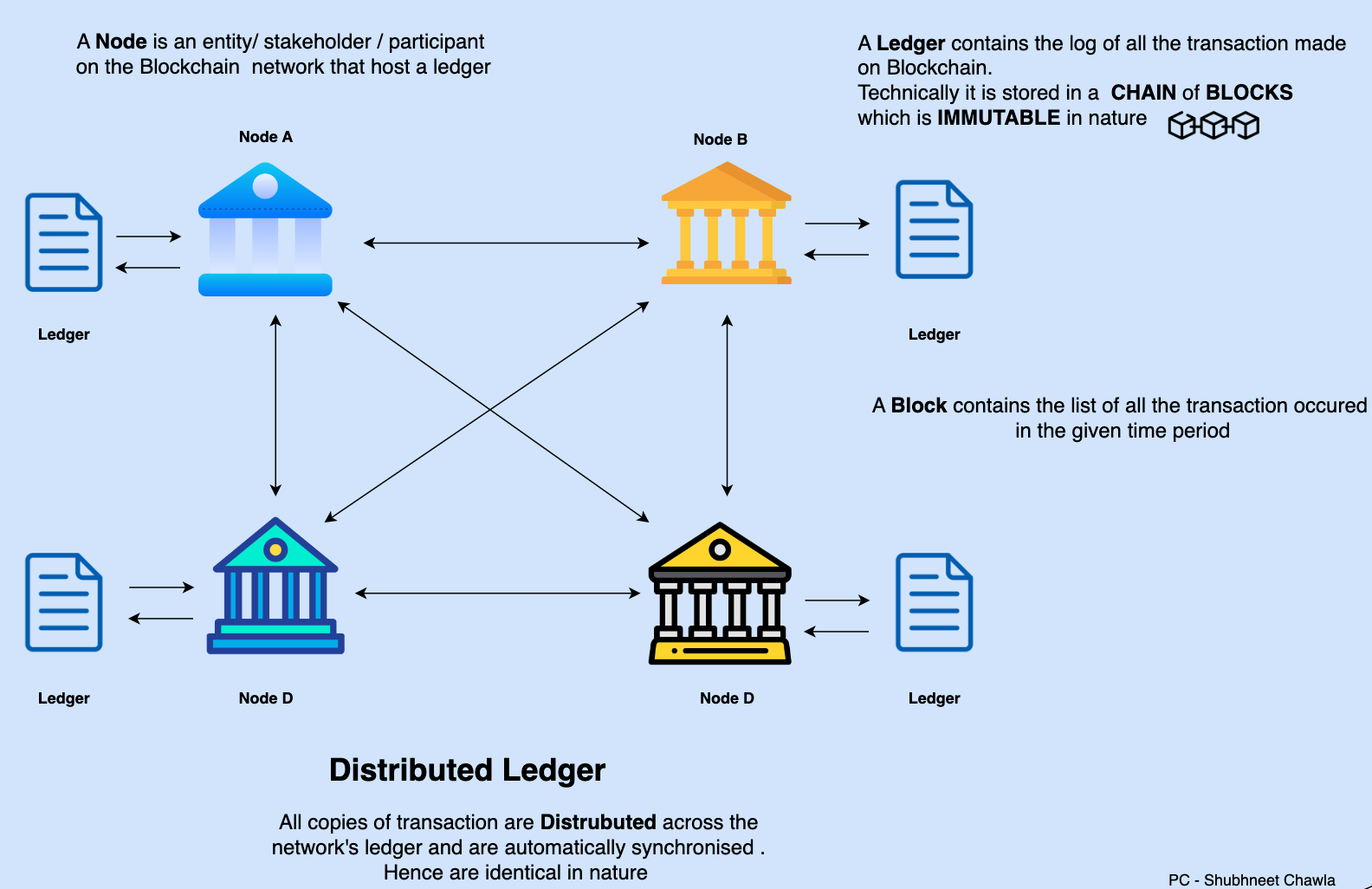

Blockchain-basierte Sicherheit: Die Blockchain-Technologie bietet inhärente Sicherheitsfunktionen, die in DePIN-Netzwerken genutzt werden können. Durch den Einsatz der Blockchain für sichere Transaktionen und Datenspeicherung profitieren Organisationen von Transparenz, Unveränderlichkeit und dezentraler Kontrolle, wodurch das Risiko von Netzwerkangriffen deutlich reduziert wird.

Hardwarebasierte Vertrauensankerstelle: Eine hardwarebasierte Vertrauensankerstelle ist eine Sicherheitskomponente innerhalb eines Geräts, die die Integrität der Software und Firmware des Geräts gewährleistet. Diese Komponente kann die Authentizität der auf dem Gerät laufenden Software und Firmware überprüfen und so unautorisierte Änderungen verhindern, die zu Sicherheitslücken führen könnten.

KI und Maschinelles Lernen zur Anomalieerkennung: Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) können eingesetzt werden, um Anomalien im Netzwerkverkehr und im Geräteverhalten zu erkennen. Diese Technologien identifizieren Muster, die vom Normalbetrieb abweichen und auf einen laufenden oder bevorstehenden Hackerangriff hindeuten können. Dieser proaktive Ansatz hilft, Bedrohungen schnell zu isolieren und abzuwehren.

Sicherer Systemstart und Firmware-Integrität: Der sichere Systemstart gewährleistet, dass ab dem Einschalten des Geräts nur authentifizierte und vertrauenswürdige Software ausgeführt wird. In Verbindung mit Integritätsprüfungen bei Firmware-Updates verhindert dieser Ansatz die Ausführung oder das Einschleusen von Schadcode während Updates.

Zukünftige Trends bei der DePIN-Hardware-Sicherheit

Zunehmende Automatisierung: Angesichts immer komplexerer Sicherheitsbedrohungen steigt die Bedeutung automatisierter Systeme für die Überwachung und Reaktion auf Sicherheitsvorfälle. Automatisierte Sicherheitslösungen ermöglichen die Erkennung und Abwehr von Bedrohungen in Echtzeit und reduzieren so den Bedarf an manuellen Eingriffen und die damit verbundenen menschlichen Fehler.

Edge-Sicherheit: Mit dem Aufkommen von Edge-Computing, bei dem die Datenverarbeitung näher am Entstehungsort der Daten stattfindet, gewinnt die Edge-Sicherheit zunehmend an Bedeutung. Die Sicherheit von Edge-Geräten zu gewährleisten, ist unerlässlich, um die Daten und das gesamte Netzwerk zu schützen.

Interoperabilitätsstandards: Mit dem Wachstum und der Weiterentwicklung von DePIN-Netzwerken wird die Gewährleistung der Interoperabilität zwischen verschiedenen Hardwarekomponenten und Netzwerkprotokollen unerlässlich. Die Entwicklung und Einhaltung von Sicherheitsstandards, die die Interoperabilität fördern, erhöht die Ausfallsicherheit und Sicherheit von DePIN-Netzwerken.

Dezentrales Identitätsmanagement: Dezentrale Identitätsmanagementsysteme ermöglichen die sichere und nachvollziehbare Identifizierung von Geräten und Nutzern innerhalb des DePIN-Netzwerks. Dadurch wird sichergestellt, dass nur autorisierte Entitäten Zugriff auf das Netzwerk haben, wodurch das Risiko unbefugten Zugriffs und von Hackerangriffen auf Netzwerkebene reduziert wird.

Fortschrittliche Bedrohungsanalyse: Der Einsatz fortschrittlicher Plattformen zur Bedrohungsanalyse ermöglicht Echtzeit-Einblicke in neu auftretende Bedrohungen und Schwachstellen. Indem Unternehmen Bedrohungen frühzeitig erkennen, können sie proaktive Sicherheitsmaßnahmen zum Schutz ihrer DePIN-Netzwerke implementieren.

Aufbau einer widerstandsfähigen Zukunft

Die Zukunft der Hardware-Sicherheit von DePIN hängt von einer Kombination aus fortschrittlichen Technologien, kontinuierlicher Überwachung und proaktivem Bedrohungsmanagement ab. Durch die Umsetzung dieser Maßnahmen und die Berücksichtigung neuer Trends können Unternehmen eine robuste und sichere Infrastruktur aufbauen, die den sich ständig weiterentwickelnden Cyberbedrohungen standhält.

Während wir weiterhin Innovationen vorantreiben und uns anpassen, ist es entscheidend, eine dynamische und reaktionsschnelle Sicherheitsarchitektur zu bewahren, die sich mit der Technologie weiterentwickeln kann. Durch Zusammenarbeit, Weiterbildung und die Anwendung modernster Sicherheitspraktiken können wir die Zukunft dezentraler Netzwerke sichern und gewährleisten, dass sie ein robustes und zuverlässiges Fundament für unsere vernetzte Welt bleiben.

Zusammenfassend lässt sich sagen, dass der Weg zur Absicherung der DePIN-Hardware gegen Netzwerkangriffe ein fortlaufender und komplexer Prozess ist. Mit den richtigen Strategien, fortschrittlichen Technologien und einem proaktiven Sicherheitsansatz können wir jedoch eine sicherere und widerstandsfähigere Zukunft gestalten.

Diese umfassende Untersuchung von Sicherheitsaudits und fortschrittlichen Maßnahmen für DePIN-Hardware unterstreicht die Bedeutung robuster Sicherheitsframeworks zum Schutz dieser kritischen Infrastrukturen. Bleiben Sie wachsam, informieren Sie sich und passen Sie sich kontinuierlich an die sich ständig verändernde Cybersicherheitslandschaft an.

In der sich rasant entwickelnden Welt der Blockchain ist Community-Engagement ein Eckpfeiler für Innovation, Vertrauen und Wachstum. Da die Blockchain-Technologie traditionelle Branchen weiterhin revolutioniert, ist die Nachfrage nach Fachkräften, die die Kluft zwischen Entwicklern, Nutzern und Stakeholdern überbrücken können, so hoch wie nie zuvor. Dieser Artikel beleuchtet die besten Jobs im Bereich Community-Engagement in der Blockchain-Welt und bietet einen detaillierten Einblick in Rollen, die nicht nur Ihre Karriere voranbringen, sondern auch einen wichtigen Beitrag zum Ökosystem leisten.

1. Blockchain-Community-Manager

Ein Blockchain-Community-Manager ist das Herzstück jedes erfolgreichen Blockchain-Projekts. Zu seinen Aufgaben gehört der Aufbau und die Pflege einer Community rund um das Projekt oder die Plattform. Community-Manager organisieren Veranstaltungen, Webinare und Workshops, um Nutzer und Stakeholder einzubinden und so die Dynamik und Aktivität des Projekts zu gewährleisten.

Zu den Aufgaben gehören:

Entwicklung und Umsetzung von Strategien zur Einbindung der Community. Moderation von Foren, Social-Media-Kanälen und Chatgruppen. Zusammenarbeit mit Entwicklern, um die technischen Aspekte des Blockchain-Projekts zu verstehen. Erstellung ansprechender Inhalte, um die Community zu informieren und zu begeistern.

2. Social-Media-Koordinator

Im digitalen Zeitalter sind soziale Medien ein wirkungsvolles Instrument zur Einbindung der Community. Ein Social-Media-Koordinator im Blockchain-Bereich nutzt Plattformen wie Twitter, Reddit und LinkedIn, um das Projekt zu bewerben und mit der Community zu interagieren. Diese Rolle erfordert ein fundiertes Verständnis von Social-Media-Trends und die Fähigkeit, überzeugende Geschichten zu entwickeln, die die Zielgruppe ansprechen.

Zu den Aufgaben gehören:

Erstellung und Verwaltung von Social-Media-Redaktionsplänen. Interaktion mit Followern über Kommentare, Direktnachrichten und Beiträge. Analyse von Social-Media-Kennzahlen zur Strategieoptimierung. Zusammenarbeit mit Influencern und Meinungsführern zur Reichweitensteigerung.

3. Content-Strategist

Im Blockchain-Bereich ist Content King, und Content-Strategen spielen eine entscheidende Rolle bei der Gestaltung der öffentlichen Wahrnehmung eines Blockchain-Projekts. Zu ihren Aufgaben gehört die Erstellung hochwertiger, informativer Inhalte, die die Community aufklären und die Interaktion fördern. Von Blogbeiträgen und Artikeln bis hin zu Videos und Podcasts – Content-Strategen stellen sicher, dass alle Inhalte mit den Projektzielen übereinstimmen und die Zielgruppe ansprechen.

Zu den Aufgaben gehören:

Entwicklung von Content-Strategien, die auf die Ziele der Community-Einbindung abgestimmt sind. Verfassen und Redigieren von Blogbeiträgen, Artikeln und anderen Inhalten. Produktion von Multimedia-Inhalten wie Videos und Podcasts. Zusammenarbeit mit Entwicklern und anderen Stakeholdern zur Informationsbeschaffung.

4. Koordinator für Bildungsarbeit

Die Blockchain-Technologie kann für Einsteiger komplex und abschreckend wirken. Ein Koordinator für Bildungsarbeit konzentriert sich darauf, die Blockchain-Technologie einem breiteren Publikum verständlicher zu machen. Zu seinen Aufgaben gehören die Erstellung von Schulungsmaterialien, die Durchführung von Workshops und die Organisation von Veranstaltungen, um Nutzern das Verständnis und die Wertschätzung der Blockchain-Technologie zu vermitteln.

Zu den Aufgaben gehören:

Entwicklung von Bildungsprogrammen und Workshops. Erstellung leicht verständlicher Inhalte wie Anleitungen und FAQs. Durchführung von Webinaren und Fragerunden. Zusammenarbeit mit Experten zur Entwicklung umfassender Schulungsmaterialien.

5. Gemeindevertreter

Ein Community-Beauftragter fungiert als Bindeglied zwischen dem Blockchain-Projekt und seiner Community. Seine Aufgabe ist es, die Interessen der Community gegenüber dem Entwicklerteam zu vertreten und sicherzustellen, dass Nutzerfeedback gehört und umgesetzt wird. Community-Beauftragte tragen dazu bei, Vertrauen und Loyalität innerhalb der Community aufzubauen, indem sie deren Interessen und Anliegen vertreten.

Zu den Aufgaben gehören:

Sammeln und Weiterleiten von Community-Feedback an das Entwicklerteam. Ansprechpartner für Community-Mitglieder sein. Auf Anliegen der Community eingehen und Konflikte lösen. Community-Feedback-Sitzungen und Umfragen organisieren.

6. Koordinator des Botschafterprogramms

Die Koordinatoren des Botschafterprogramms repräsentieren ein Blockchain-Projekt in der Öffentlichkeit. Sie vertreten das Projekt auf verschiedenen Veranstaltungen und Online-Plattformen, fördern es und treten mit potenziellen Nutzern und Stakeholdern in Kontakt. Diese Rolle erfordert ausgezeichnete Kommunikationsfähigkeiten und ein tiefes Verständnis des Nutzenversprechens des Projekts.

Zu den Aufgaben gehören:

Rekrutierung und Schulung von Botschaftern. Koordination von Botschafteraktivitäten und -veranstaltungen. Bereitstellung der notwendigen Ressourcen und Unterstützung für die Botschafter. Überwachung und Berichterstattung über die Leistung der Botschafter.

7. Influencer-Relations-Manager

Influencer haben einen maßgeblichen Einfluss auf die Wahrnehmung und Akzeptanz von Blockchain-Projekten. Ein Influencer Relations Manager baut Beziehungen zu wichtigen Influencern im Blockchain-Bereich auf und pflegt diese. Zu seinen Aufgaben gehören die Identifizierung potenzieller Partner, die Organisation von Kooperationen und die Sicherstellung, dass die Projektbotschaft ein breiteres Publikum erreicht.

Zu den Aufgaben gehören:

Identifizierung und Kontaktaufnahme mit potenziellen Influencer-Partnern. Koordination von Influencer-Kampagnen und -Kooperationen. Messung der Wirkung von Influencer-Partnerschaften. Berichterstattung über den Erfolg der Influencer-Beziehungen.

8. Spezialist für Öffentlichkeitsarbeit

Ein PR-Spezialist im Blockchain-Bereich konzentriert sich auf die Gestaltung des öffentlichen Images eines Blockchain-Projekts. Zu seinen Aufgaben gehören das Verfassen von Pressemitteilungen, die Pflege der Medienkontakte und die Beantwortung von Anfragen der Öffentlichkeit. Ein kompetenter PR-Spezialist stellt sicher, dass die Projektbotschaft präzise und positiv an die Öffentlichkeit kommuniziert wird.

Zu den Aufgaben gehören:

Verfassen und Versenden von Pressemitteilungen. Pflege der Medienkontakte und Bearbeitung von Presseanfragen. Verfassen von öffentlichen Stellungnahmen und Bekanntmachungen. Beobachtung der Medienberichterstattung und Beantwortung von Medienanfragen.

9. Veranstaltungskoordinator

Blockchain-Veranstaltungen sind unerlässlich, um eine Community aufzubauen und die neuesten Entwicklungen im Bereich Blockchain zu präsentieren. Ein Eventkoordinator organisiert Konferenzen, Meetups und Workshops, um die Community zusammenzubringen. Diese Rolle erfordert sorgfältige Planung und Koordination, um einen reibungslosen Ablauf der Veranstaltungen und das Erreichen ihrer Ziele zu gewährleisten.

Zu den Aufgaben gehören:

Planung und Organisation von Blockchain-Veranstaltungen. Koordination von Logistik und Veranstaltungsort. Eventmarketing und -promotion. Überwachung der Veranstaltungsdurchführung und Nachbereitung.

10. Benutzersupport-Spezialist

Viele Aufgaben konzentrieren sich zwar auf die Einbindung der Community, doch die direkte Unterstützung der Nutzer ist entscheidend für Vertrauen und Zufriedenheit. Ein Benutzersupport-Spezialist hilft Nutzern bei technischen Problemen, Fragen und Anliegen rund um das Blockchain-Projekt. Diese Rolle stellt sicher, dass die Nutzer die Informationen und Unterstützung erhalten, die sie für ihren Erfolg benötigen.

Zu den Aufgaben gehören:

Beantwortung von Nutzeranfragen und Bereitstellung von technischem Support. Erstellung und Pflege von Benutzerhandbüchern und FAQs. Zusammenarbeit mit dem Entwicklungsteam zur Umsetzung von Nutzerfeedback. Meldung häufiger Nutzerprobleme und Vorschläge zur Verbesserung.

Indem Sie diese Rollen erkunden, können Sie einen Karriereweg finden, der nicht nur Ihren Fähigkeiten und Leidenschaften entspricht, sondern auch einen sinnvollen Beitrag zur Blockchain-Community leistet. Ob Sie sich für Content-Erstellung, Social Media, Bildung oder direkten Nutzersupport begeistern – in der lebendigen und dynamischen Welt des Blockchain-Community-Engagements ist für jeden etwas dabei. Seien Sie gespannt auf Teil zwei, in dem wir tiefer in die Materie eintauchen und Ihnen zeigen, wie Sie in diesen Rollen erfolgreich sein können und welche Fähigkeiten Sie dafür benötigen.

Die Zukunft gestalten – Tokenisiertes Portfoliomanagement

Erschließung des passiven Einkommenspotenzials mit den DePIN GPU Sharing Affiliate-Programmen